GESTION DES VULNÉRABILITÉS

Découvrez vos vulnérabilités

Identifiez et sécurisez les points faibles potentiels de votre organisation pour garder une longueur d'avance sur les attaquants.

Parler avec un expertCLASSER LES VULNÉRABILITÉS PAR ORDRE DE PRIORITÉ EN FONCTION DU RISQUE

Gestion des Vulnérabilités

L’analyse continue des vulnérabilités de vos environnements est indispensable. C’est pourquoi les entreprises investissent massivement dans des outils qui le font pour elles. Mais si ces outils permettent d’identifier les vulnérabilités, ils ne hiérarchisent pas la façon dont vous devez les traiter en fonction du risque réel pour vos activités commerciales.

Chez CyberProof, nous adoptons une approche de la gestion des vulnérabilités centrée sur les menaces – en combinant l’analyse interne de votre environnement avec les renseignements sur les menaces externes. Cela signifie que la correction des faiblesses est désormais hiérarchisée en fonction de leur potentiel d’exploitation et de leur impact commercial potentiel.

RECONNUS COMME DES LEADERS EN MATIÈRE DE GESTION DE LA VULNÉRABILITÉ

Avec la gestion des vulnérabilités de CyberProof, vous obtenez →

Classement des vulnérabilités par ordre de priorité en fonction de leur impact potentiel

Nos analystes CTI travaillent avec votre SOC pour s’assurer qu’ils ont une compréhension approfondie de votre entreprise, ce qui leur permet de hiérarchiser les vulnérabilités en fonction de votre surface d’attaque réelle.

Les analystes mettent ensuite en corrélation les données relatives aux vulnérabilités – provenant des CMDB, des systèmes de gestion des correctifs, des contrôles des points de terminaison, des scanners d’applications et des scanners Web – avec les flux de renseignements sur les menaces externes provenant de sources Web claires, profondes et sombres. Cette vision globale permet non seulement d’identifier les vulnérabilités, mais aussi de les classer par ordre de priorité en fonction de leur facilité d’exploitation par les attaquants.

Des temps de remédiation plus courts pour les vulnérabilités

Les organisations effectuent souvent des analyses de vulnérabilité ponctuelles ou périodiques, une fois par mois ou par trimestre, car leurs équipes de sécurité existantes sont souvent peu qualifiées ou manquent de temps. Mais cela conduit à un délai important entre la détection des vulnérabilités et leur correction, ce qui les laisse exposées aux attaquants.

Chez CyberProof, nous utilisons des automatismes innovants pour découvrir en permanence les expositions et les classer par ordre de priorité en fonction de leur niveau de risque sur vos actifs sur site et dans le cloud. Nous fournissons également la cause profonde de l’exposition et des recommandations pratiques pour y remédier afin que vous puissiez atténuer les risques rapidement et efficacement.

L'image complète des angles morts de votre organisation

Les approches traditionnelles d’analyse se concentrent sur les « vulnérabilités connues » telles que les CVE. Mais cette approche vous laisse encore des angles morts, car certains actifs de votre organisation ne peuvent être scannés.

Nous combinons notre cadre éprouvé de gestion des menaces de bout en bout avec une technologie de pointe en matière de renseignements sur les menaces pour corréler les données sur les menaces à travers un réseau plus large de sources, y compris les scanners actifs, les contrôles de sécurité, les actifs cloud, les technologies de réseau, les CMDB et les points d’extrémité. En combinaison avec la notation de la sévérité CVSS, nous prenons en compte l’exploitabilité, l’importance des actifs et l’indice d’exposition de chaque vulnérabilité pour vous fournir une vue d’ensemble de vos vulnérabilités et de vos risques.

Alléger la pression sur votre équipe tout en gardant le contrôle.

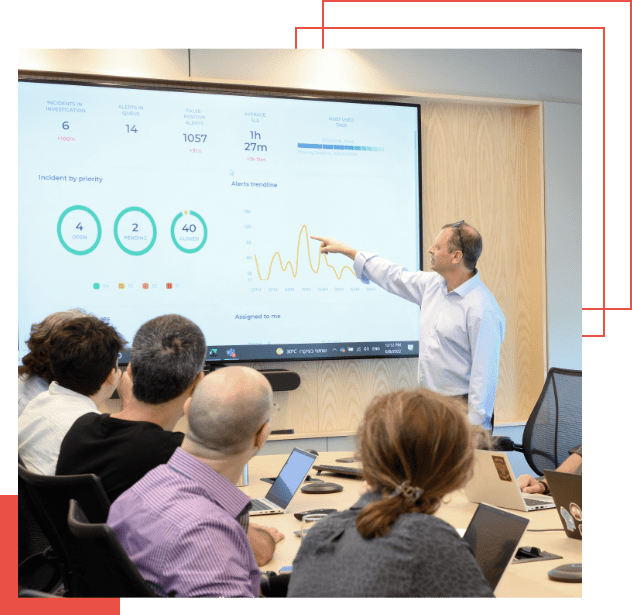

Recentrez vos équipes internes sur des activités à plus fort impact, avec la tranquillité d’esprit que notre équipe d’experts se charge de la surveillance et du triage quotidiens des alertes de sécurité, tout en recherchant et en répondant de manière proactive aux menaces validées.

Notre plateforme CDC offre une transparence totale sur toutes les activités menées par nos analystes. Elle comprend des rapports clairs sur les indicateurs clés de performance et la couverture des menaces pour toutes les alertes et tous les incidents, ainsi qu’un canal ChatOps qui vous permet de communiquer avec notre équipe en temps réel.

ÉTUDE DE CAS

Une entreprise de services financiers atténue les risques

Découvrez comment nous avons aidé une entreprise de services financiers à adopter un processus de gestion des vulnérabilités durable et agile.

RESOURCES

En savoir plus sur la gestion des vulnérabilités axée sur les menaces

Foire aux questions

Qu'entendez-vous par gestion de la vulnérabilité centrée sur la menace?

Une approche centrée sur les menaces va au-delà des données internes recueillies par les scanners de vulnérabilités traditionnels et prend en compte les renseignements sur les menaces externes pour comprendre quelles expositions sont ciblées par les attaquants dans la nature. Cela permet de hiérarchiser les mesures correctives et les mesures d'atténuation en fonction des faiblesses qui présentent le plus grand risque pour votre entreprise, et pas seulement dans l'ordre chronologique.

Parler avec un expert

Découvrez comment nous pouvons vous aider à identifier, hiérarchiser et corriger en permanence les vulnérabilités dans vos environnements.

Parler avec un expert